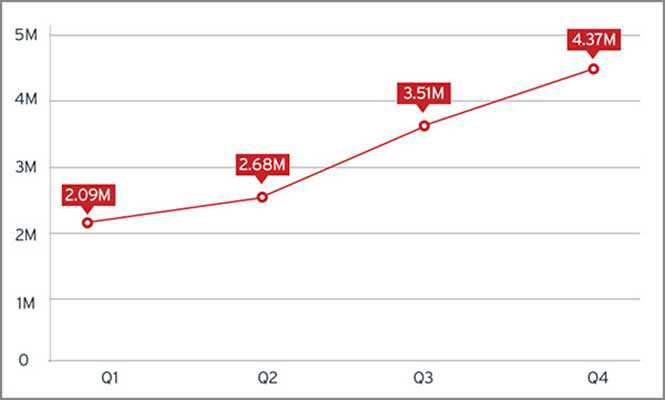

I malware per i dispositivi mobili raggiungono la quota di 4,37 milioni, i sistemi più colpiti ovviamente sono Android e iOS e il 69% dei malware è costituito da adware.

I laboratori Trend Micro, leader globale nella sicurezza per il cloud, comunicano che i malware e le applicazioni ad alto rischio per dispositivi mobili hanno raggiunto a fine 2014 la nuova cifra record di 4,37 milioni. In soli sei mesi rispetto al record precedente di 2 milioni, il numero di malware diretti ai dispositivi mobili è così raddoppiato, segnando un incremento del 68% rispetto alla prima metà del 2014.

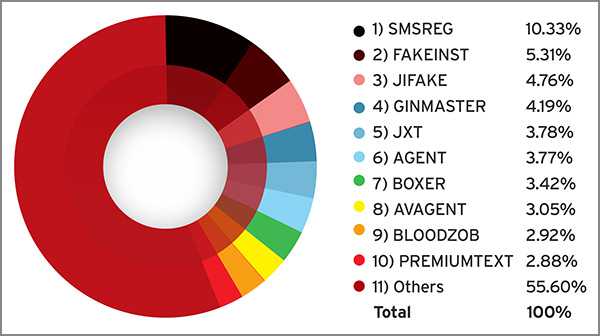

Analizzando la tipologia delle minacce, il 69% dei malware che hanno colpito i dispositivi mobili è costituito da adware, una forma di malware che inonda l’utente di pop up pubblicitari, allo scopo di indurlo su siti maligni specifici o di registrare le sue abitudini di navigazione. A seguire, con il 24%, la seconda tipologia che ha colpito maggiormente i dispositivi è quella dei Premium Service Abuser, malware che fanno lievitare i costi degli utenti iscrivendoli a servizi senza il loro consenso. Al terzo posto le app specializzate nel furto dati, con il 10%.

Le piattaforme mobile maggiormente colpite sono state Android e iOS, quest’ultima nonostante l’approccio di ecosistema chiuso tenuto da Apple. Nel 2015 questa tendenza è destinata a confermarsi, purtroppo. È probabile che i cyber criminali sfruttino sempre di più le numerose opzioni di pagamenti mobile introdotte, colpendo attraverso vulnerabilità o con azioni di ingegneria sociale.

A fronte di un panorama delle minacce in perenne evoluzione, è importante che gli utenti sviluppino un approccio all’utilizzo del dispositivo in tutta sicurezza, proteggendolo con password sicure o adottando software per la gestione delle password, installando app di sicurezza per verificare se i propri dispositivi sono infetti, e soprattutto tenendo un occhio sempre aperto nel valutare le promozioni o i link che potrebbero condurre a truffe o al furto dei dati personali.