Da alcuni giorni è esploso il cosiddetto bug delle CPU che coinvolge le unità prodotte da Intel, Arm e AMD per le quali sono state scoperte due gravi vulnerabilità di sicurezza, conosciute con il nome in codice Meltdown e Spectre, che stanno mettendo in potenziale pericolo la salvaguardia dei dati di milioni di utenti che utilizzano sistemi operativi Windows, Linux, Android, MacOS e iOS. Ovviamente la nostra redazione e i nostri canali social hanno ricevuto innumerevoli richieste di chiarimenti e aiuto e per questo abbiamo deciso di realizzare un articolo per capire come controllare e aggiornare Windows per proteggersi dai bug alle CPU Meltdown e Spectre.

Una semplice guida per capire se il proprio dispositivo Windows è vulnerabile

Abbiamo così deciso di realizzare una semplice guida per capire se il proprio dispositivo con a bordo un sistema operativo Windows 7, 8.1 o 10 è vulnerabile ai bug Meltdown e Spectre, ed eventualmente come muoversi per risolvere il problema.

Rimandiamo coloro che sono alla ricerca di una guida strettamente tecnica direttamente agli articoli già realizzati da Microsoft:

1) Guida per utenti desktop Windows

2) Guida per utenti Windows Server

3) Avviso di sicurezza ADV180002 (IN INGLESE – Contiene i numeri KB per i pacchetti di aggiornamento)

4) Avviso di compatibilità degli aggiornamenti per gli utenti con software antivirus di terze parti

Attenzione al proprio antivirus

Microsoft ha rilasciato il 3 gennaio una patch di sicurezza per impedire a un potenziale attacco hacker, che sfrutterebbe proprio il bug Meltdown delle CPU incriminate, l’accesso al kernel di sistema e ai dati sensibili degli utenti.

Nel rilasciare però questa patch per Windows, Microsoft ha evidenziato quanto segue:

Per prevenire errori di arresto causati da applicazioni anti-virus incompatibili, Microsoft offre gli aggiornamenti di sicurezza di Windows rilasciati il 3 gennaio 2018 ai dispositivi che eseguono software antivirus dai partner che hanno confermato che il loro software è compatibile con l’aggiornamento di sicurezza di gennaio 2018 del sistema operativo Windows.

Cosa significa questo?

Quanto indicato da Microsoft significa semplicemente che andando nella sezione Windows Update e procedendo alla ricerca dell’aggiornamento sicurezza contro il bug delle CPU vulnerabili, si dovrebbe poter accedere senza problemi al download e all’installazione delle patch identificate da uno specifico numero di KB ricavato in base al proprio sistema operativo e al proprio hardware ma, nel caso in cui Windows Update non mostrasse alcuna disponibilità ad aggiornamenti di sorta, non saremmo più in grado di portare a termine l’operazione perché Windows potrebbe aver individuato la presenza di un antivirus incompatibile, bloccando quindi l’installazione in oggetto per non rendere instabile il sistema stesso.

Microsoft ha infatti appurato, durante i propri test interni, che alcuni antivirus potrebbero causare arresti BSOD (schermata blu della morte), con blocco completo del sistema operativo, dopo l’installazione delle nuove patch di sicurezza per le vulnerabilità Meltdown e Spectre.

La società ha dichiarato di aver contattato i produttori di antivirus chiedendo loro di modificare i prodotti e renderli compatibili con le patch tramite un aggiornamento che produca l’inserimento di una apposita chiave di registro sul computer su cui l’antivirus è installato, ma che soprattutto dovrà essere applicato prima di caricare le suddette patch (in modo da non mandare in crash i Meltdown e Spectre di Windows).

Windows Update quindi controllerà la presenza di questa chiave nel registro di sistema prima di procedere al download delle opportune patch di sicurezza e, solo quando disponibile, procederà all’installazione.

Purtroppo però diverse aziende di antivirus hanno già dichiarato di non avere intenzione di creare quella chiave di registro: alcune hanno affermato di non poterla creare per ragioni “tecniche”, mentre altre di essere in procinto di realizzare gli aggiornamenti nei prossimi giorni.

Qui potete trovare un elenco aggiornato delle risposte inviate da alcune aziende AV.

Stando a quanto appreso, quindi, la quasi totalità degli utenti con a bordo un antivirus NON Microsoft dovrà attendere, poiché la maggior parte delle aziende AV ha promesso di aggiornare i propri prodotti e aggiungere automaticamente la chiave di registro.

Ovviamente il modo più semplice di verificare l’eventuale disponibilità dell’update è andare ogni giorno nella sezione Windows Update, premere il pulsante “Verifica aggiornamenti” e ricevere il pacchetto dopo che il proprio produttore antivirus avrà creato la famosa chiave.

Nella malaugurata ipotesi in cui il produttore del vostro antivirus non preveda di aggiungere la suddetta chiave, sarete comunque in grado di forzare l’aggiornamento attraverso il file .reg scaricabile dal link sottostante, ricordando però che potreste andare incontro a un improbabile ma possibile blocco di sistema.

| FILE DI REGISTRO PER FORZARE AGGIORNAMENTO PATCH MICROSOFT |

È importante ricordare ancora una volta che nel caso in cui il vostro antivirus non abbia confermato la compatibilità con le nuove patch Microsoft NON È CONSIGLIATO installare questa chiave di registro.

Verificare vulnerabilità Meltdown e Spectre Windows

Passiamo ora a una breve e rapida guida che vi aiuterà a capire se il vostro dispositivo è aggiornato o se sono necessari degli ulteriori firmware aggiuntivi, o se Windows Update non ha completato l’installazione delle patch di sicurezza.

- Eseguire il comando PowerShell con privilegi di amministratore

- Al prompt del PowerShell digitare quanto indicato qui sotto per abilitare l’installazione ed esecuzione de pacchetti di verifica:

- Set-ExecutionPolicy Bypass

- Installare i pacchetti di verifica della vulnerabilità attraverso il seguente comando:

- Install-Module SpeculationControl

- Eseguire il comando di verifica delle vulnerabilità Meltdown e Spectre:

- Get-SpeculationControlSettings

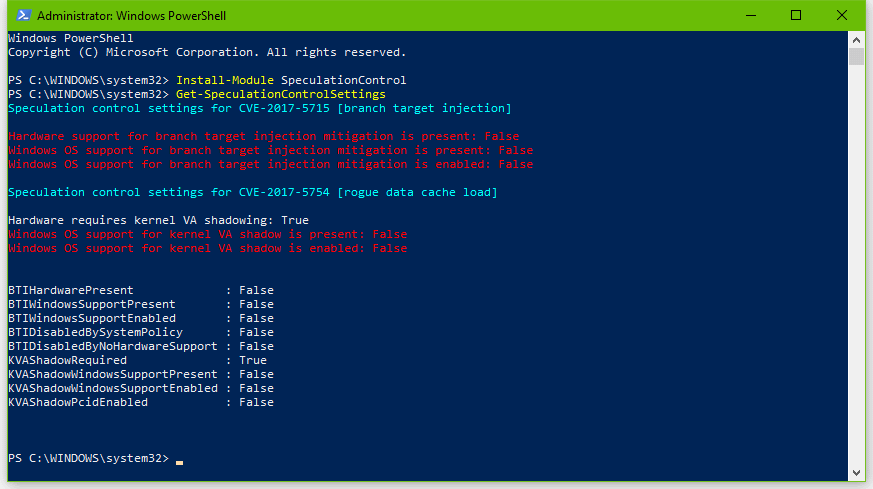

È importante ricordare che non tutte le CPU sono vulnerabili ai bugMeltdown e Spectre, ma di certo lo sono quelle dei terminali che vi restituiranno una schermata simile alla seguente, caratterizzata da un discreto numero di stringhe rosse:

A questo punto è necessario avviare Windows Update sul vostro dispositivo Windows 7 / 8.1 o 10 e verificare la disponibilità delle patch di sicurezza ufficiali Microsoft.

A questo punto è necessario avviare Windows Update sul vostro dispositivo Windows 7 / 8.1 o 10 e verificare la disponibilità delle patch di sicurezza ufficiali Microsoft.

Dopo aver effettuato l’installazione e aver riavviato il vostro device, sarà necessario aprire nuovamente i comandi PowerShell con privilegi di amministratore ed eseguire i seguenti due comandi:

- Set-ExecutionPolicy Bypass

- Get-SpeculationControlSettings

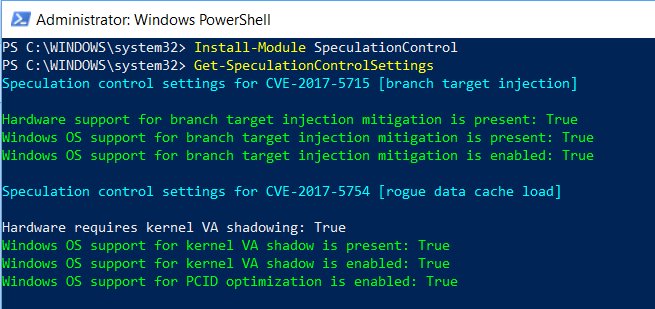

Fatto? Ebbene, ora potreste trovarvi davanti a una schermata simile:

Questa videata indica che il sistema operativo è ora aggiornato contro il bug Meltdown, mentre le patch per Spectre sono incomplete. Di fatto questo secondo errore di funzionamento è più difficile da arginare e, come dichiarato da Microsoft e Google, sarà necessario attendere e verificare la disponibilità di firmware correttivi da parte di produttori hardware come ASUS, HP, ACER e altri, con la speranza che vengano aggiornati anche i modelli meno recenti.

Questa videata indica che il sistema operativo è ora aggiornato contro il bug Meltdown, mentre le patch per Spectre sono incomplete. Di fatto questo secondo errore di funzionamento è più difficile da arginare e, come dichiarato da Microsoft e Google, sarà necessario attendere e verificare la disponibilità di firmware correttivi da parte di produttori hardware come ASUS, HP, ACER e altri, con la speranza che vengano aggiornati anche i modelli meno recenti.

Nel fortunato caso, poi, in cui gli aggiornamenti software e firmware risultino interamente eseguiti, avrete una schermata del tutto simile a quella che segue, con tutti i risultati di colore verde:

Nella speranza che questa guida vi abbia aiutato a fare maggiore chiarezza vi invitiamo a lasciare i vostri commenti direttamente qui sotto.

Nella speranza che questa guida vi abbia aiutato a fare maggiore chiarezza vi invitiamo a lasciare i vostri commenti direttamente qui sotto.